PDF) Le communisme, ou comment la production de la misère devient prolifération ontologique | Émilie Bernier - Academia.edu

Déontologie des fonctions publiques 2013/2014 - 2e éd.: Droits . Obligations . Garanties . Discipline (Dalloz Référence): Vigouroux, Christian: 9782247084937: Amazon.com: Books

Chapitre XI - Le problème de la liberté de l'individu chez Rousseau : ontologie et programme politique | Cairn.info

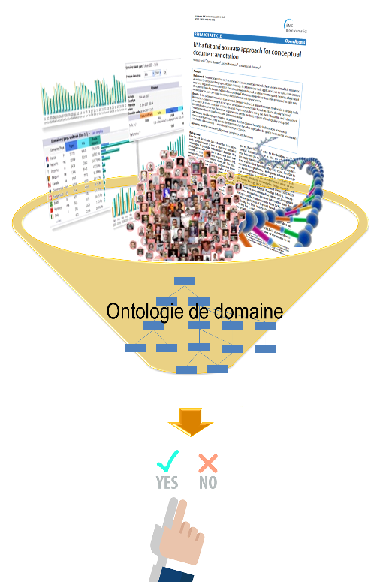

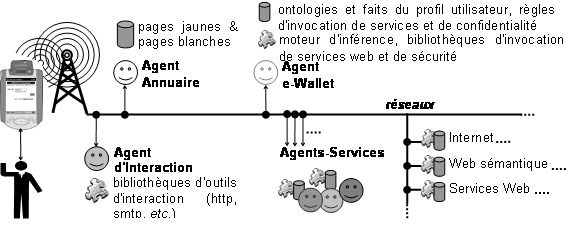

Doctorat ParisTech THÈSE TELECOM ParisTech Concevoir des applications Internet des Objets Sémantiques inter-domaine

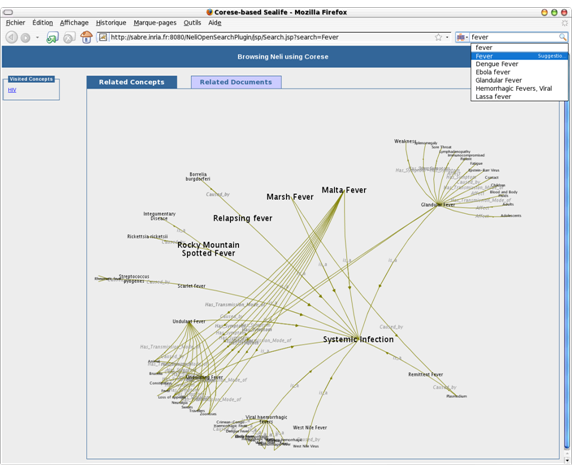

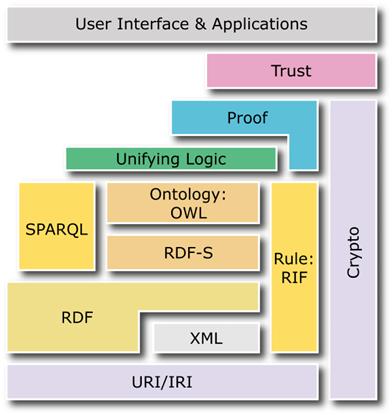

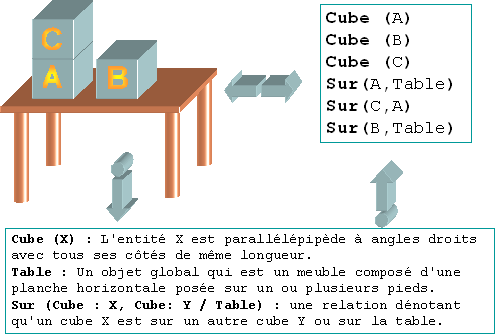

Habilitation à Diriger les Recherches (HDR) Fabien Gandon - Graphes RDF et leur Manipulation pour la Gestion de Connaissances

Habilitation à Diriger les Recherches (HDR) Fabien Gandon - Graphes RDF et leur Manipulation pour la Gestion de Connaissances

Doctorat ParisTech THÈSE TELECOM ParisTech Concevoir des applications Internet des Objets Sémantiques inter-domaine

PDF) Modélisation et évaluation de la sécurité des parcours d'authentification. (Modeling and assessing the security of the authentication procedure) | Youssou Ndiaye - Academia.edu

Habilitation à Diriger les Recherches (HDR) Fabien Gandon - Graphes RDF et leur Manipulation pour la Gestion de Connaissances